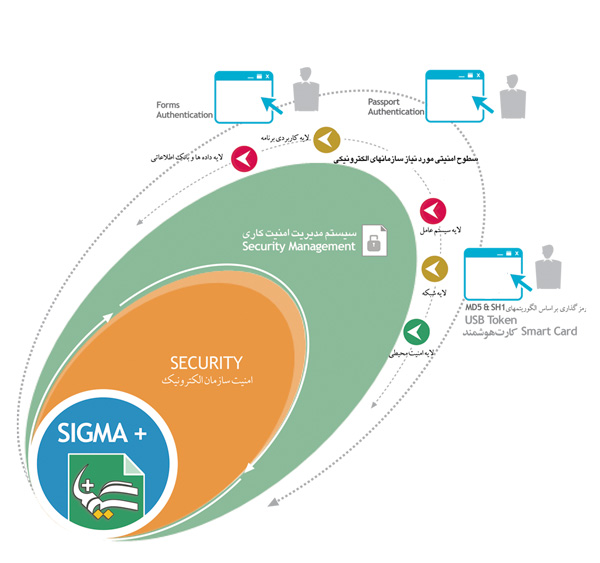

[vc_row][vc_column][vc_column_text] در سازمان الکترونیکی سیگما+ که برای اجراء در محیط شبکه طراحی و پیاده سازی گردیده است توجه خاصی به مقوله امنیت شده است. با توجه به اینکه سیستم از زیر ساخت شبکه (اینترنت، اینترانت)برای ارائه خدمات خود به کاربران استفاده می نماید ، لازم است نحوه دستیابی کاربران به سیستم کنترل و با توجه به سیاست های موجود، امکان دستیابی به بخشهای مورد نظر کاربر فراهم گردد.

در سازمان الکترونیکی سیگما+ که برای اجراء در محیط شبکه طراحی و پیاده سازی گردیده است توجه خاصی به مقوله امنیت شده است. با توجه به اینکه سیستم از زیر ساخت شبکه (اینترنت، اینترانت)برای ارائه خدمات خود به کاربران استفاده می نماید ، لازم است نحوه دستیابی کاربران به سیستم کنترل و با توجه به سیاست های موجود، امکان دستیابی به بخشهای مورد نظر کاربر فراهم گردد.

همچنین نظر به رویکرد سازمانها و ادارات به سمت اتوماسیون های اداری، سرقت اطلاعات یکی از مهمترین و جدی تری مشکلاتی است که مدیران با آن در گیر بوده از سوی دیگر حملات مخرب به ساختار شبکه سازمان از دیگر دغدغه های مدیران میباشد.

یکی از راهکارهای مدیران شبکه برای امن سازی شبکه، کنترل دسترسی ها و محدود نمودن دسترسی کاربران به بخش های مختلف می باشد همچنین استفاده از مدیاهای امنیتی جهت تصدیق هویت دو عاملی و رویکردهای امنیتی در طول چرخه حیات سیستم در سازمان مواردی است که می تواند از ورود افراد غیر مجاز و سرقت اطلاعات توسط آنان جلوگیری نموده و بکارگیری سیستمها را در کل سطوح سازمان میسرمیسازد.

روشهای امنیتی در سازمان الکترونیکی سیگما+ در چندین بخش بشکل زیر انجام گرفته است:

- امنیت فایلها و داده ها : جهت امنیت این بخش با استفاده از الگوریتمهای رمزنگاری MD5 و SHA1 (که برگشت ناپذیرمیباشد) استفاده گردیده و در خارج از محیط سیستم قابل رمزگشائی نیست.

- انتخاب تجهیزات PKI در سیستم اتوماسیون اداری که به شکل های زیر می تواند بکارگرفته شود:

- USB Token

- کارت هوشمند

در روش اول امکانات رمز نگاری نامتقارن بصورت سخت افزاری با الگوریتم RSA را با حداقل ۱۰۲۴ بیتی امکان پذیر می سازد. همچنین امکان رمزنگاری متقارن بصورت سخت افزاری با الگوریتمهای DES و ۳DES نیز امکان پذیر میباشد.

روش USB Token علاوه بر پشتیبانی از استانداردهای PKCS#11 وCAPI Microsoft می تواند اجرای توابع در هم سازی بصورت سخت افزاری و پشتیبانی از الگوریتم رمزنگاریSHA1 را فراهم نماید.

لذا با بکارگیری این روش امکان ایجاد تصدیق هویت های دو عاملی

(Public Key Infrastructure CA/PKI) فراهم گردیده و سازمان می تواند بدون دغدغه کلیه فرآیندهای خود را تحت یک سیستم جامع الکترونیکی نموده و به سمت یک سازمان الکترونیکی واقعی حرکت نماید.

کارت هوشمند

گاها فایلهایی که بهمراه اطلاعات بعنوان پیوست رد و بدل می شوند بسیار پر اهمیت هستند و در برخی موارد محرمانه میباشند و هیچ کس حتی در سطح مدیر اصلی سیستم هم نباید به محتوای آنها دسترسی داشته باشد. برای ایجاد امنیت در فایلها همه آنها با کلمه عبور خاصی فشرده و رمزنگاری شده و بر روی سرور قرار می گیرند. این فایلها را خارج از سیستم به هیچ وجه وجه نمی توان رمزگشایی کرد و فقط از طریق سییستم و طبق دسترسی تعریف شده قابل دستیابی خواهد بود.[/vc_column_text][/vc_column][/vc_row]